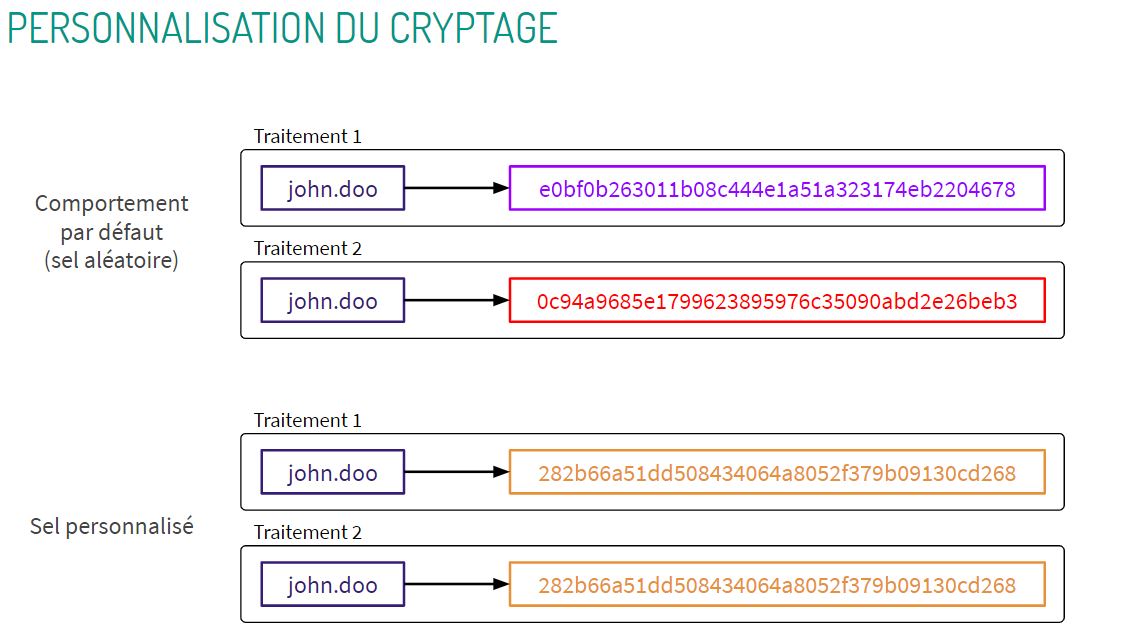

FAQ: Comment utiliser une clé de chiffrement personnalisée lors d'un traitement dans ezPAARSE ? – BLOG ezPAARSE

Icône De Clé De Cryptage De Digital Illustration de Vecteur - Illustration du réseau, attaque: 89454328

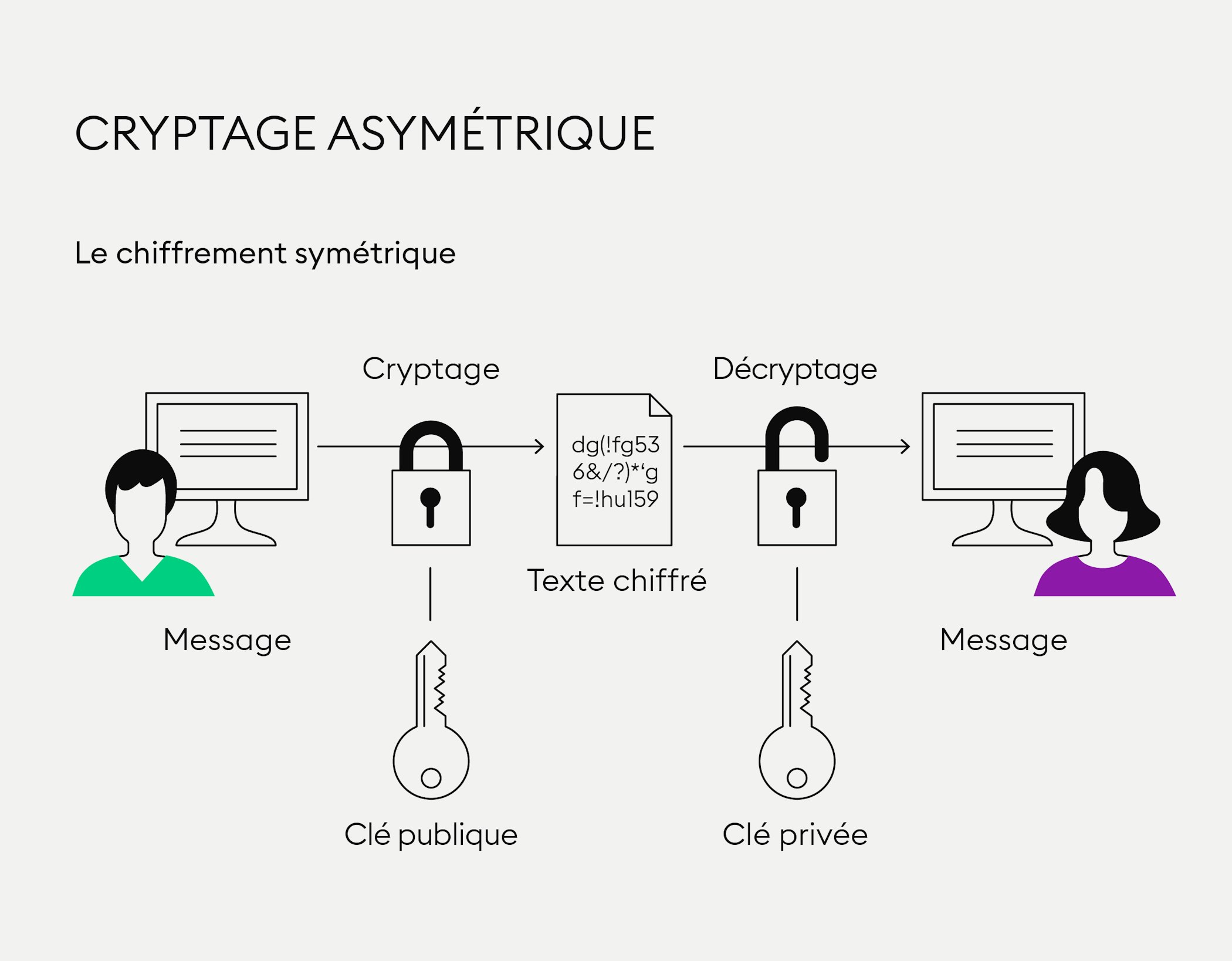

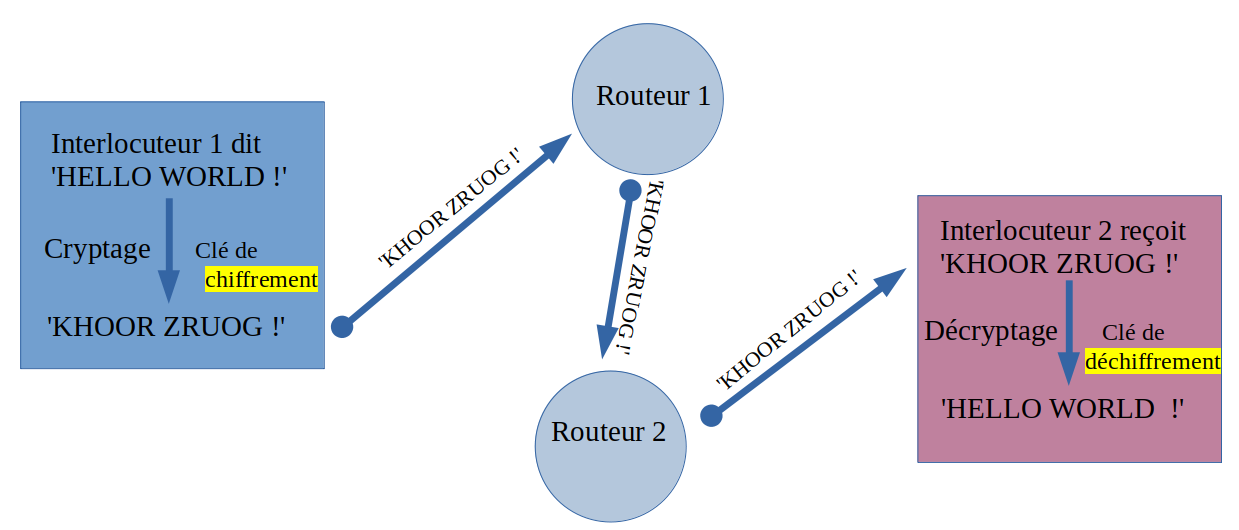

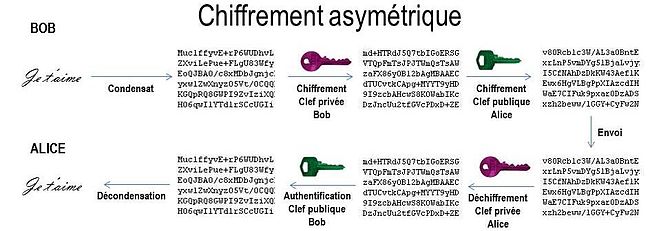

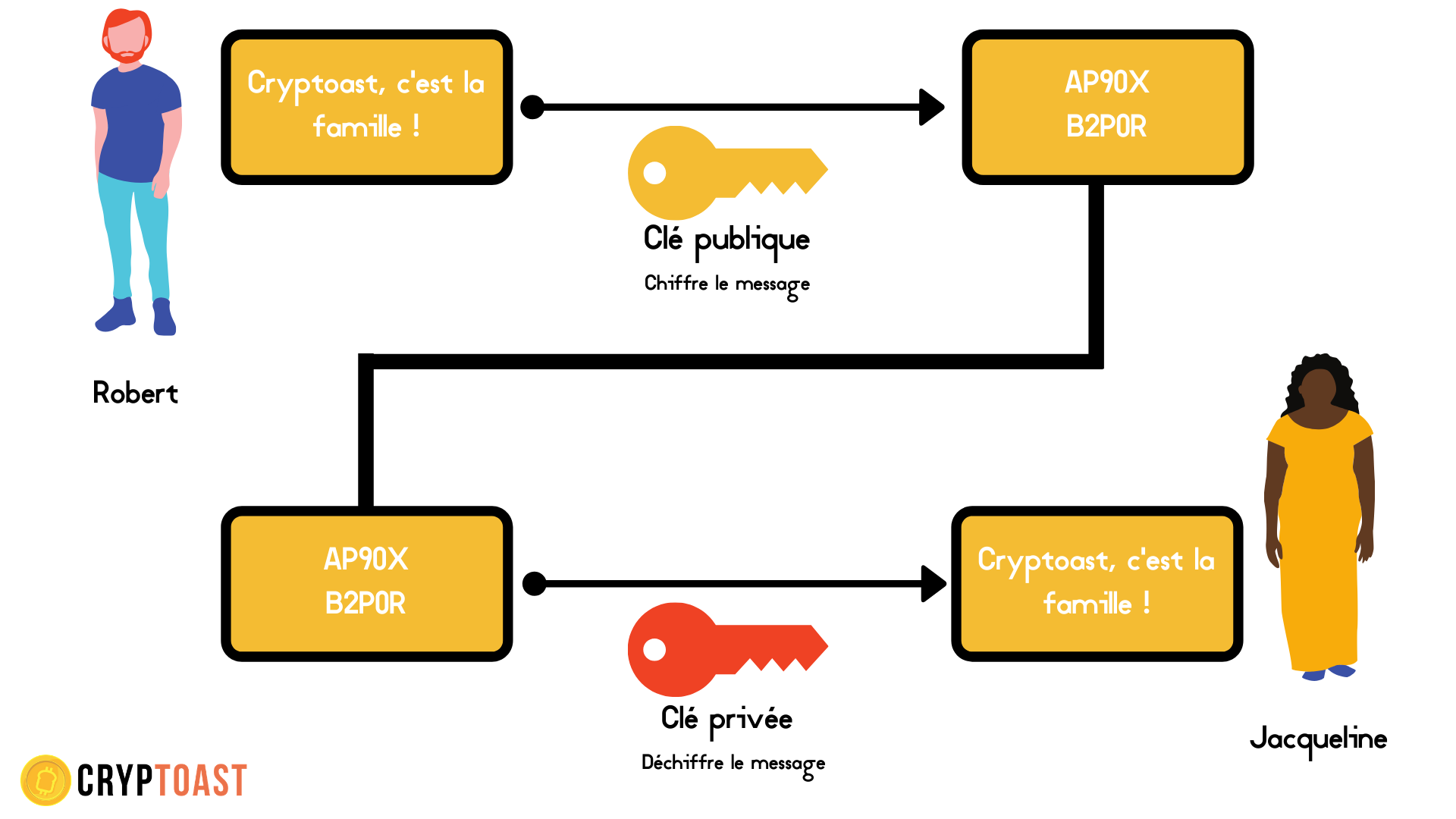

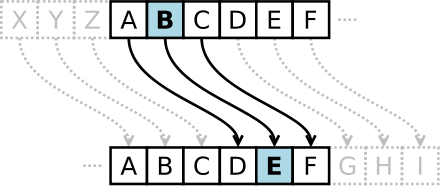

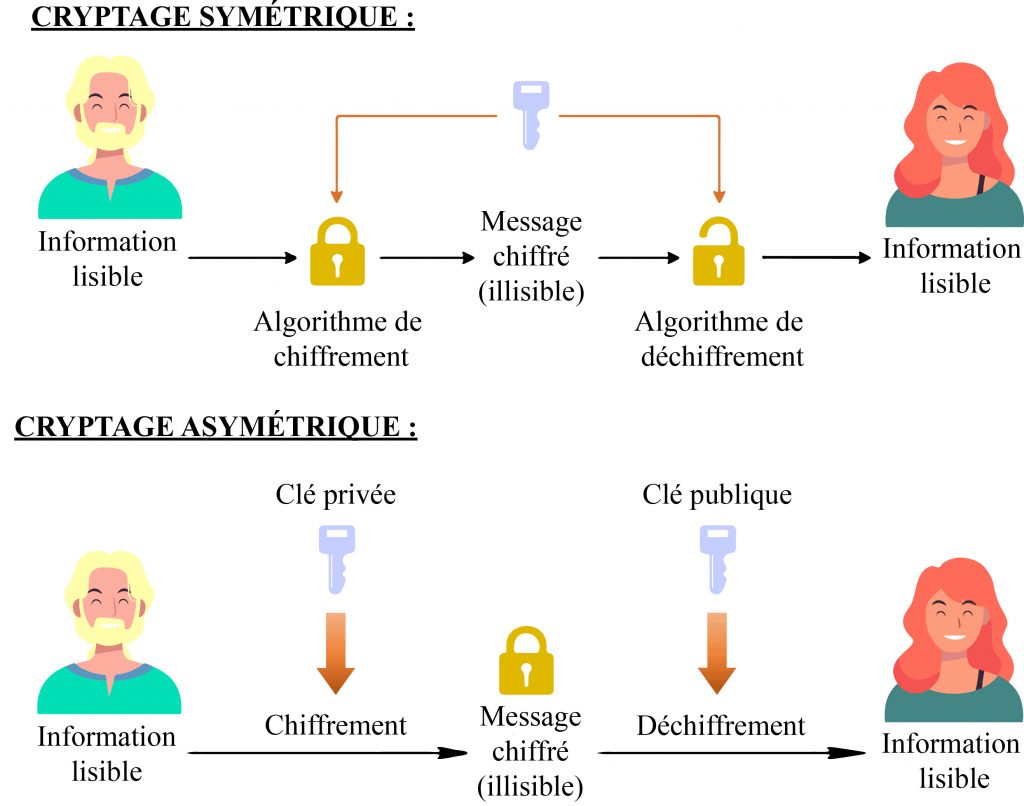

Réseaux et Sécurité Informatique: Le cryptage symétrique et asymétrique - le certificat & la signature éléctronique - Exercices corrigés

ASHATA Clé USB 3.0 Sécurisée par Empreinte Digitale, clé USB Cryptée, clé USB par Empreinte Digitale, Cryptage Personnalisable, Reconnaissance Précise, Disque U en Métal pour Windows 7 : Amazon.fr: Informatique

![Les clés du chiffrement[L'internet rapide et permanent] Les clés du chiffrement[L'internet rapide et permanent]](https://irp.nain-t.net/lib/exe/fetch.php/crypt:signature.gif)